DevSecOps再添利器 ——Frogbot助力保护您的Git项目

一、背景

当前,随着比较常用的开源组件,如Spring、Docker、Kubernetes等陆续曝出存在高危漏洞,开源组件安全已成为业界日益关注的安全扫描新的重要分支,这也是当前业界推荐的DevSecOps实践的重要组成部分。

JFrog Xray作为屡获殊荣的通用软件组成分析(SCA)解决方案,已得到全球开发人员和DevSecOps团队的信任,可以快速、连续地确定开源组件的安全漏洞和违反许可证合规性的行为。

为了提升DevSecOps流程中“安全左移(left-shift)”的能力,将开发阶段也纳入到安全管理的全流程当中, JFrog Xray提供了多种工具和特性,如IDE插件(https://www.jfrog.com/confluence/display/JFROG/IDE+Integration)、本地组件按需扫描(https://www.jfrog.com/confluence/display/JFROG/Xray+On-Demand+Binary+Scan)、本地项目代码依赖性扫描(https://www.jfrog.com/confluence/display/CLI/CLI+for+JFrog+Xray#CLIforJFrogXray-ScanningProjectDependencies)等,使得开发人员在编码阶段就能够及时、准确地了解和定位所引用开源组件的安全问题。

现在,JFrog又推出了新的安全利器——Frogbot。这个新的工具将直接监测您Git服务器,如GitHub或GitLab等,保护您正在开发的Git项目免受安全漏洞的影响。

本文就将为大家介绍Frogbot这一新的漏洞扫描工具。

二、Frogbot是如何工作的

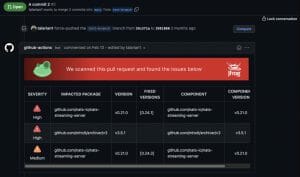

Frogbot的工作原理非常简单:Frogbot是一个驻守在Git服务器的机器人,基于后台对接的JFrog Xray的SCA能力,对Git项目的每一个Pull Request进行安全漏洞扫描,并将扫描结果作为Comments添加到Pull Request上。扫描输出将仅包括Pull Request添加的新漏洞,在Pull Request创建之前,代码中存在的非新漏洞将不会被添加到报告中。这样,开发人员就可以在合并Pull Request之前发现之中包含的漏洞,并及时进行修复。

当扫描出安全漏洞后,Frogbot添加的Comments如下图所示:

如果没有发现新的漏洞,Frogbot也会添加Comments。如下图所示:

Frogbot是JFrog社区提供的一个开源项目,大家可以免费使用。大家可以在https://github.com/jfrog/frogbot找到与Frogbot相关的所有内容,包括如何安装和使用等。

Frogbot目前支持GitHub和GitLab两种Git服务器,而Bitbucket也将很快得到支持。

Frogbot目前支持的Git项目类型包括:

- Npm

- Maven

- Gradle

- Go

- Pip

- Pipenv

- Nuget

- Dotnet

我们也非常欢迎大家加入到Frogbot或JFrog社区的各个项目中来,帮助我们改进和提升这些工具的能力,更好地为大家落地DevSecOps服务。

四、总结

Frogbot是JFrog Xray刚刚推出的用于扫描Git项目Pull Request新增安全漏洞的工具,以帮助企业和开发人员更好地落地DevSecOps安全左移的最佳实践。

JFrog还提供了其他开源工具供大家免费使用:

- JFrogCLI(https://www.jfrog.com/confluence/display/CLI/JFrog+CLI),一个紧凑而智能的客户端,提供了一个简单的界面,可以自动访问 JFrog 产品。

- JFrogIDE集成(https://www.jfrog.com/confluence/display/JFROG/IDE+Integration),– 开发人员插件和扩展,包括 VS Code、IntelliJ IDE、Eclipse 等,使开发人员能够在开发阶段及早发现和修复安全漏洞。

- JFrog构建集成(https://www.jfrog.com/confluence/display/JFROG/Build+Integration)– 开发人员插件和扩展,包括 JenkinsCI、TeamCity、Bamboo 等,使开发人员能够通过集成到 CI 系统。

今天就开始尝试这些工具吧!

标签:JFrog pipelines JFrog 容器注册 JFrog docker 注册 JFrog helm 仓库 ARTIFACTORY

成功

感谢您提交申请,我们稍后会与您取得联系!

哎哟... 出了点问题

请稍后再试

Information

Modal Message